J'ai aidé une cliente à se remettre d'un piratage cauchemardesque lorsqu'elle a perdu 40 000 abonnés par e-mail. Trois jours de sa vie ont disparu dans la gestion des dégâts, sa réputation a été entachée et elle se remet encore.

Mais voici le truc. Moins de 3 heures après avoir mis en place une sécurité adéquate, nous avons blindé son site. Deux ans plus tard ? Zéro attaque réussie, son classement dans les moteurs de recherche s'est amélioré, et la confiance des clients est revenue plus forte.

Ce succès m'a fait réfléchir à quelque chose d'important.

J'ai récemment créé une checklist de vitesse et de performance pour WordPress après que de nombreux utilisateurs aient demandé une ressource compacte qu'ils pourraient suivre étape par étape.

J'ai alors réalisé que la sécurité et les performances de WordPress résolvent les mêmes problèmes fondamentaux. Les deux maintiennent votre site stable, préviennent les plantages et les temps d'arrêt. Les deux protègent vos classements de recherche.

Un site rapide est souvent un site sécurisé. Un site sécurisé reste rapide car il ne lutte pas contre les malwares ou le trafic d'attaque.

Alors aujourd'hui, je vous donne le complément de sécurité de ce guide de performance. Considérez ceci comme la deuxième moitié pour garder votre site WordPress sain et fonctionnel.

En 40 minutes, votre site sera plus sécurisé que 80 % des sites WordPress existants. Pas de jargon effrayant. Pas d'outils d'entreprise coûteux. Juste une protection intelligente et systématique qui fonctionne réellement.

En fait, pour chaque étape, je vous montre l'approche manuelle et un outil gratuit qui peut vous aider à améliorer votre sécurité.

Points clés à retenir : Ce que vous obtiendrez aujourd'hui

- Sauvegardes automatiques protégeant l'intégralité de votre site

- Défenses de connexion bloquant 99 % des attaques

- Surveillance en temps réel pour détecter les menaces tôt

- Le cœur de WordPress verrouillé contre les exploits

- Pare-feu professionnel gratuit

Investissement en temps : 40 minutes. Protection : Années.

Comprendre contre quoi vous vous protégez (5 minutes)

Avant de jeter des plugins de sécurité sur votre site, passez 5 minutes à comprendre ce qui menace réellement les sites WordPress.

Cette connaissance vous aide à prendre des décisions éclairées, pas paniquées.

Voyez-vous, la plupart des débutants installent tous les plugins de sécurité qu'ils trouvent et activent toutes les fonctionnalités. En conséquence, leur site ralentit considérablement, et ils ne savent toujours pas contre quoi ils se protègent réellement.

Les nombres réels (2025-2026)

Les sites WordPress subissent des attaques toutes les 32 minutes en moyenne.

Cela peut sembler effrayant. Mais voici la réalité : 96 % des vulnérabilités se trouvent dans les plugins, pas dans WordPress lui-même. Le cœur de WordPress est incroyablement sécurisé. Vos plugins ? C'est là que se cachent les problèmes.

De plus, selon Search Engine Journal, 55 % de toutes les attaques sont du spam SEO.

Pas de piratage spectaculaire de film avec des silhouettes encapuchonnées tapant furieusement. Juste des bots automatisés injectant des pages de spam cachées pour détourner votre classement de recherche.

Seulement 27 % des propriétaires de sites ont des plans de récupération appropriés.

Ce dernier chiffre est le plus important car la plupart des piratages sont récupérables si vous êtes préparé. Et c'est pourquoi nous sommes ici aujourd'hui. Pour vous aider à arrêter les attaques de sécurité WordPress avant qu'elles ne se produisent.

Les 3 attaques les plus courantes (ce qui se passe réellement)

1. Attaques par force brute sur la connexion

Les attaques par force brute se produisent lorsque des robots essaient des milliers de combinaisons de mots de passe sur votre page de connexion. Ils ne vous ciblent pas spécifiquement. Au lieu de cela, ils attaquent tous les sites WordPress qu'ils peuvent trouver.

Autrement dit, si votre site est protégé ou nécessite des travaux supplémentaires pour être piraté, ils le contournent simplement. Après tout, ils peuvent cibler des millions d'autres sites.

Consultez cet article pour tout savoir sur les attaques par force brute.

La bonne nouvelle ? Ceci est résolu en 2 minutes avec des outils simples que vous installerez bientôt.

2. Exploitation de plugins obsolètes

Les anciens plugins deviennent des portes ouvertes sur votre site. Les pirates recherchent les sites exécutant des versions de plugins vulnérables. Lorsqu'ils en trouvent un, des outils automatisés exploitent la vulnérabilité connue.

3. Injection de spam SEO

Les attaquants injectent du contenu caché pour améliorer leurs propres classements de recherche.

Ils créent des milliers de pages de spam sur votre domaine. Google voit ces pages, ce qui entraîne une chute de vos classements. En fin de compte, les visiteurs sont redirigés vers des sites frauduleux.

Maintenant, si vous voulez voir rapidement l'état de votre site et si l'une de ces vulnérabilités est présente sur votre site, commencez par scanner votre site avec notre vérificateur de sécurité WordPress gratuit.

Liste de contrôle complète de la sécurité WordPress

Maintenant, je sais que c'est un long article et que vous pouvez facilement vous y perdre. J'ai donc condensé toute la liste de contrôle en utilisant la table des matières ci-dessous. De cette façon, vous pouvez tout voir en un coup d'œil.

De plus, vous pouvez sauter à n'importe quelle partie de la liste de contrôle de sécurité WordPress en utilisant les liens ci-dessous.

- ☐ Emergency Foundation – Do This First (10 Minutes)

- ☐ Enable Strong Authentication (2 minutes)

- ☐ Install Your Security Plugin (3 minutes)

- ☐ Verify Your Hosting Security (2 minutes)

- ☐ Lock Down User Access (3 minutes)

- ☐ Clean Up Your Plugins (4 minutes)

- ☐ Limit Login Attempts and Device Access (3 minutes)

- ☐ Secure WordPress Core Files (4 minutes)

- ☐ Clean and Protect Your Database (2 minutes)

- Advanced Protection Layer (8 Minutes)

- Erreurs courantes des débutants (et comment les éviter)

- FAQ : Liste de contrôle de sécurité WordPress

- Verdict final : Quelle est l'importance de la sécurité WordPress pour votre entreprise ?

Cela étant dit, passons à notre liste de contrôle de sécurité !

☐ Fondation d'urgence – Faites ceci en premier (10 minutes)

Ces quatre éléments constituent votre filet de sécurité. Pas glamour, mais ils sauveront votre site en cas de catastrophe.

Vous êtes déjà plus sécurisé que 70 % des sites WordPress après cette section.

Configurer des sauvegardes automatisées (3 minutes)

Comme pour l'assurance habitation, vous espérez ne jamais en avoir besoin, mais quand vous en avez besoin et que vous ne l'avez pas, cela peut être désastreux.

La réalité est que 73 % des sites WordPress n'ont aucun plan de sauvegarde.

Pensez-y une seconde. Trois propriétaires de sites sur quatre sont à un piratage de perdre tout ce qu'ils ont construit.

Alors, comment sauvegarder réellement votre site WordPress ?

Approche manuelle :

Votre hébergeur peut proposer des sauvegardes. Les meilleurs hébergeurs comme Bluehost, Hostinger, etc., proposent un type de plan de sauvegarde avec chaque plan que vous achetez.

Mais ils suppriment ces sauvegardes lorsque vous quittez leur hébergement ou après un certain nombre de mois. De plus, si le serveur lui-même est compromis, vos sauvegardes disparaissent avec lui.

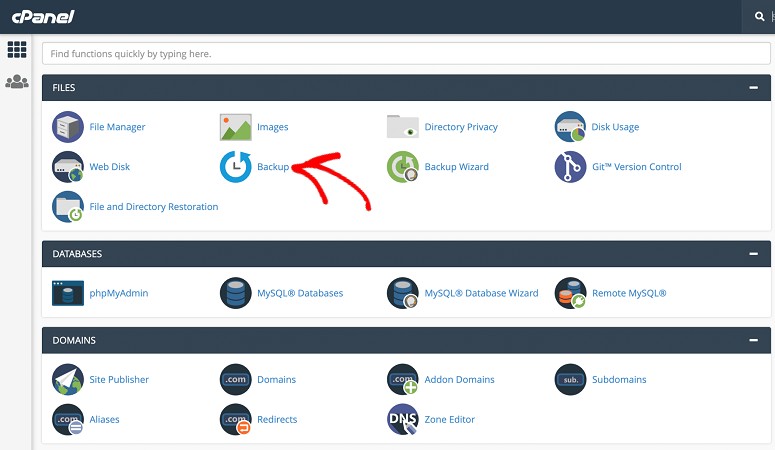

N'oubliez pas que vous devez comprendre comment utiliser votre cPanel ou SFTP si vous souhaitez utiliser l'option de sauvegarde de votre hébergeur. Consultez ce tutoriel pour voir comment configurer la sauvegarde de votre site via cPanel ou SFTP.

Bien que vous ayez votre sauvegarde chez un fournisseur d'hébergement, ne laissez jamais cela être votre seule solution. C'est comme garder votre double de clé de voiture à l'intérieur de la voiture.

Solution outil : Duplicator (Gratuit)

Bien que les sauvegardes manuelles via vos hébergeurs puissent être compliquées à configurer, l'utilisation d'un plugin peut automatiser tout le processus.

Par exemple, Duplicator résout le plus grand problème de sécurité des sauvegardes : la vitesse de récupération lors d'une attaque active.

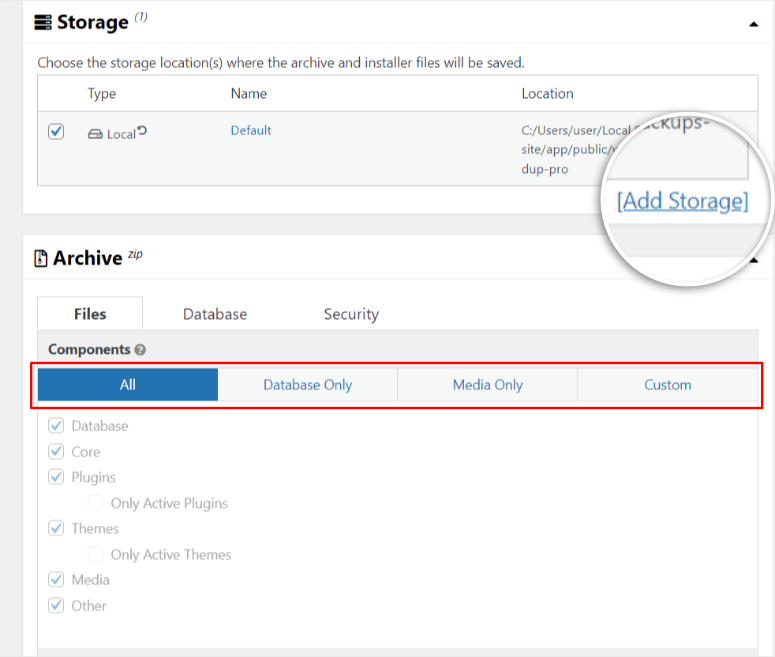

Lorsque des logiciels malveillants frappent votre site, vous devez restaurer rapidement. Duplicator regroupe votre installation WordPress entière dans une seule archive, y compris la base de données, les fichiers, les plugins, les thèmes, les téléchargements, tout.

Un seul package signifie une restauration en un clic au lieu de rassembler des fichiers de sauvegarde dispersés pendant une crise.

La fonctionnalité de sauvegarde planifiée s'exécute automatiquement selon le calendrier choisi. Vous la configurez une fois. Elle sauvegarde chaque semaine ou chaque jour sans que vous ayez à cliquer sur quoi que ce soit.

C'est important car les sauvegardes manuelles échouent lorsque vous oubliez pendant les semaines chargées.

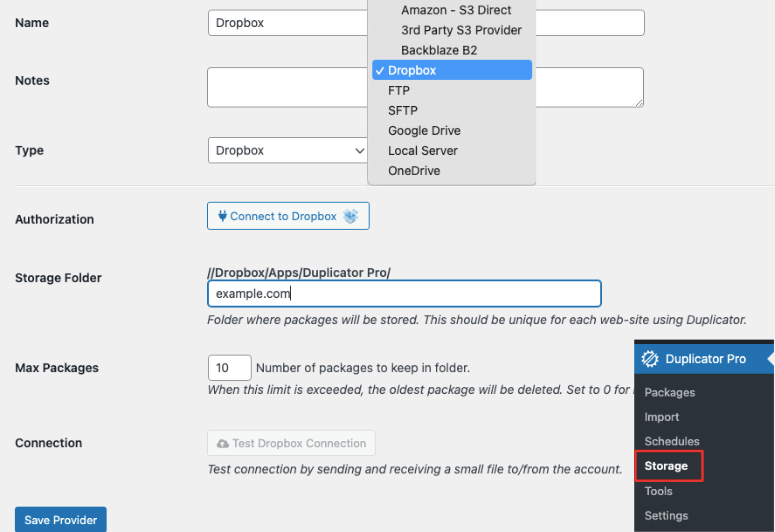

En dehors de cela, vous bénéficiez également de l'intégration du stockage cloud qui envoie vos sauvegardes hors site immédiatement. Vous avez des options comme Google Drive, Dropbox, Amazon S3, et plus encore.

En conséquence, votre sauvegarde ne reste jamais sur le même serveur que les attaquants viennent de compromettre. Même s'ils suppriment tout sur votre compte d'hébergement, vos sauvegardes survivent dans le cloud.

Plus important encore, utiliser Duplicator lors de la migration d'hébergement est tout simplement logique.

Si votre hébergeur est piraté au niveau de l'infrastructure, vous pouvez déplacer votre site entier vers un nouvel hébergement en moins d'une heure. Vous n'êtes pas piégé sur des serveurs compromis en attendant le nettoyage de l'hébergeur.

Consultez mon avis sur Duplicator ici pour plus de détails. Regardez également cet article pour voir comment récupérer votre site après une violation de sécurité. Je vous présente 5 méthodes.

Alternativement, vous pouvez également utiliser UpdraftPlus comme plugin de sauvegarde.

UpdraftPlus offre une interface plus visuelle avec une planification des sauvegardes par glisser-déposer. L'assistant de restauration offre plus d'accompagnement à chaque étape, ce que certains débutants préfèrent.

Les deux outils offrent des avantages de sécurité identiques, choisissez donc en fonction de l'interface qui vous semble la plus confortable. Avant de prendre votre décision, comparez Duplicator, UpdraftPlus et Solid Backups pour voir lequel vous convient le mieux.

De plus, vous pouvez également consulter cette liste des meilleurs plugins de sauvegarde pour encore plus d'options.

Vérifiez que vos sauvegardes fonctionnent :

Tout d'abord, vous recevez un e-mail de confirmation dans votre boîte de réception après chaque sauvegarde. Cela garantit que vous avez une trace de votre sauvegarde à chaque fois. De plus, les packages de sauvegarde apparaissent dans votre stockage cloud avec des dates et heures.

Sites à haut risque ayant le plus besoin de cela :

Les sites d'actualités et les éditeurs de contenu rencontrent les plus gros problèmes s'ils n'ont pas de sauvegardes de site.

Une seule attaque réussie peut supprimer des années d'articles, de profils d'auteurs et de contenu multimédia. C'est des milliers d'heures de travail perdues.

Contrairement au commerce électronique où vous pourriez perdre des données de transaction, les sites d'actualités WordPress perdent leur activité entière. La propriété intellectuelle qui définit la publication.

Récupérer ce contenu à partir d'archives web ou du cache Google ? Presque impossible à grande échelle.

☐ Activer l'authentification forte (2 minutes)

Je vois souvent des propriétaires de sites utiliser « admin » comme nom d'utilisateur avec « password123 », ce qui revient à laisser la clé de votre maison sous le paillasson. D'autres utilisent leur nom ou le nom de leur entreprise, ce qui est tout aussi risqué.

Même un pirate informatique novice essaiera toujours cette combinaison avant d'utiliser des bots sophistiqués pour essayer de trouver votre mot de passe.

Mais lorsque ces personnes malveillantes introduisent des bots pour essayer de pirater votre site, même des mots de passe forts peuvent ne pas aider.

Alors, comment protéger entièrement votre site contre les piratages de mots de passe ?

Approche manuelle :

Premièrement et le plus évident, vous devez créer des mots de passe forts. Plus important encore, vous devez utiliser des mots de passe uniques pour tous vos sites.

Tout comme je vois beaucoup de gens utiliser un simple nom d'utilisateur et mot de passe, je vois aussi beaucoup de propriétaires de sites réutiliser le même mot de passe sur différents sites car il est impossible de se souvenir de 47 mots de passe différents.

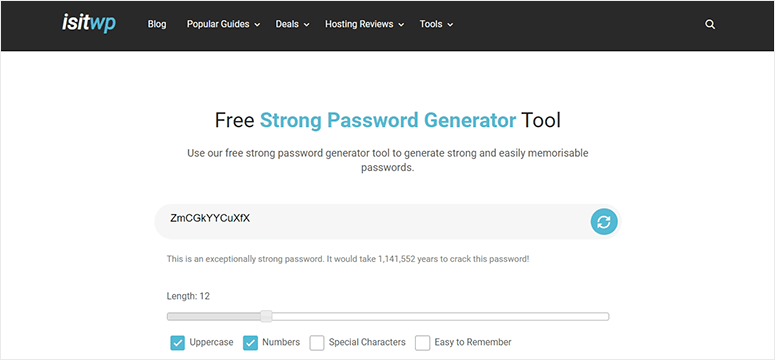

Pour vous aider à créer un mot de passe fort à chaque fois, vous pouvez utiliser notre générateur de mots de passe gratuit.

Vous pouvez voir la longueur du mot de passe. Ensuite, utilisez des cases à cocher pour indiquer au générateur de mots de passe d'ajouter des majuscules, des chiffres, des caractères spéciaux, ou de le rendre facile à retenir.

C'est votre choix.

Pour ce qui est de protéger manuellement votre site avec un mot de passe fort, c'est la meilleure solution. Je vous suggère de sauvegarder vos mots de passe dans un bloc-notes afin qu'ils soient hors ligne et ne puissent pas être accédés à distance.

Mais cela peut prendre du temps et présenter encore des problèmes de sécurité. C'est pourquoi je préfère l'approche par outils.

Solution outil : Gestionnaire de mots de passe + Plugin 2FA

Les gestionnaires de mots de passe résolvent le problème « trop de mots de passe » qui conduit à la réutilisation des mots de passe. Comme mentionné, lorsque vous réutilisez des mots de passe, une seule violation sur n'importe quel site expose tous vos comptes.

Les gestionnaires de mots de passe génèrent et stockent des mots de passe uniques pour chaque site, de sorte qu'une violation ailleurs n'affecte jamais votre connexion WordPress.

LastPass offre un niveau gratuit avec des mots de passe illimités sur un type d'appareil. De plus, une interface plus soignée que de nombreux débutants trouvent facile à utiliser.

D'un autre côté, 1Password s'intègre magnifiquement si vous êtes dans l'écosystème Apple, avec des fonctionnalités comme Face ID et la synchronisation iCloud. Mais nécessite un abonnement payant sans option gratuite.

Les deux génèrent des mots de passe aléatoires de 16 caractères ou plus avec des lettres, des chiffres et des symboles. Consultez ma liste d'outils pour vous aider à suivre vos mots de passe pour plus d'options.

Jusqu'à présent, nous avons résolu 2 des plus gros problèmes liés aux mots de passe : la création de mots de passe forts et leur mémorisation. Maintenant, découvrons comment protéger davantage votre site si des pirates informatiques parviennent à les contourner.

Et pour ce faire, je recommande l'authentification à deux facteurs.

Cela ajoute une deuxième couche de vérification que les attaquants ne peuvent pas contourner à distance.

Même si quelqu'un vole votre mot de passe par le biais d'un e-mail de phishing ou d'une violation de données, il ne pourra toujours pas se connecter sans le code à six chiffres de votre téléphone.

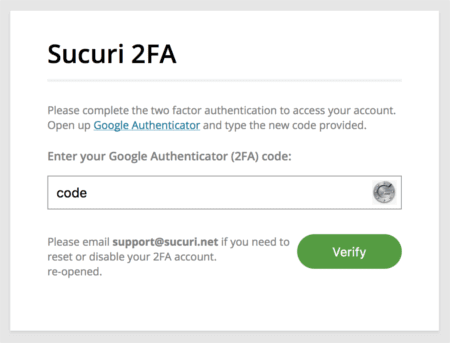

Les plugins WordPress 2FA rendent cette configuration ridiculement simple. Par exemple, la plupart des meilleurs plugins d'authentification à deux facteurs se connectent à votre téléphone par un scan de code QR.

Votre téléphone génère ensuite des codes basés sur le temps qui changent toutes les 30 secondes. Aucun code n'est jamais transmis sur Internet, il n'y a donc rien pour que les attaquants puissent intercepter.

La fonctionnalité de codes de récupération de sauvegarde vous protège si vous perdez votre téléphone. Ces codes à usage unique stockés dans votre gestionnaire de mots de passe vous permettent de retrouver l'accès et de configurer la 2FA sur un nouvel appareil.

Sans codes de sauvegarde, perdre votre téléphone signifie payer un développeur pour désactiver manuellement la 2FA dans votre base de données.

Voici une liste des meilleurs plugins d'authentification à deux facteurs avec lesquels vous pouvez commencer. De plus, voici comment configurer un plugin 2FA en quelques étapes seulement.

Et si vous ne souhaitez pas utiliser de plugin d'authentification WordPress ?

Dans ce cas, vous pouvez utiliser Google Authenticator et Authy, qui génèrent tous deux les codes à six chiffres dont WP 2FA a besoin.

Authy ajoute une sauvegarde cloud de vos codes sur tous les appareils. Google Authenticator conserve tout localement sur un seul appareil pour une sécurité accrue.

Ce que vous accomplissez avec la vérification à 2 facteurs

Premièrement, vous pouvez rapidement arrêter la plupart des attaques par force brute immédiatement. Les attaquants ne peuvent pas deviner votre téléphone. Même s'ils volaient votre mot de passe, ils ne pourraient toujours pas se connecter.

En conséquence, la prise de contrôle de compte devient pratiquement impossible car la plupart des attaques automatisées par bots abandonnent et se déplacent vers des cibles plus faciles.

Pour un aperçu complet, voici une liste des meilleurs plugins de force brute que vous pouvez essayer.

Sites à haut risque ayant le plus besoin de cela :

Les freelances et les sites de portfolio fonctionnant en entreprise individuelle sont confrontés à des risques d'authentification uniques.

Ceci est dû au fait que l'administration WordPress contient des contrats clients, des fichiers de projet, des informations de paiement, des maquettes de conception confidentielles, et plus encore.

Un compte compromis ne vous affecte pas seulement vous. Il expose simultanément les informations confidentielles de plusieurs clients.

Un mot de passe faible peut entraîner la violation d'accords de non-divulgation avec plusieurs clients à la fois. Votre réputation professionnelle est détruite. En fin de compte, vous êtes exposé à des poursuites judiciaires pour rupture de contrat de la part de plusieurs clients.

☐ Installer votre plugin de sécurité (3 minutes)

Pensez à un plugin de sécurité comme à l'embauche d'un garde du corps qui ne dort jamais.

Voyez-vous, WordPress ne dispose pas de protection intégrée contre les attaques. C'est un logiciel sécurisé, mais il n'a aucune idée quand des bots martèlent votre page de connexion ou quand des logiciels malveillants sont téléchargés.

Un plugin de sécurité dédié ajoute des yeux et des oreilles que WordPress n'a tout simplement pas par défaut.

Il surveille les menaces 24h/24 et 7j/7. Bloque les attaques avant qu'elles n'atteignent votre site. Vous alerte sur des problèmes que vous ne remarqueriez jamais par vous-même.

Approche manuelle :

Vous pourriez plonger dans les journaux du serveur et écrire des règles de pare-feu. Analyser manuellement les modèles d'attaque. Suivre vous-même chaque modification de fichier.

Mais honnêtement ? Ne le faites pas. C'est beaucoup trop technique pour la plupart des gens, et une seule erreur vous bloque l'accès à votre propre site.

Solution outil : Wordfence Security (Gratuit)

Wordfence s'attaque aux trois problèmes de sécurité avec lesquels les débutants luttent le plus : repérer les menaces en temps réel, analyser les vulnérabilités et bloquer les attaques automatiquement.

Le pare-feu en temps réel fonctionne comme un videur à la porte d'entrée de votre site. Lorsque des bots tentent d'ajouter du code malveillant ou des attaques par script intersite, le pare-feu reconnaît les modèles malveillants et les arrête net.

En fin de compte, les attaques n'atteignent jamais votre base de données car votre serveur ne traite jamais le code malveillant. Elles disparaissent simplement.

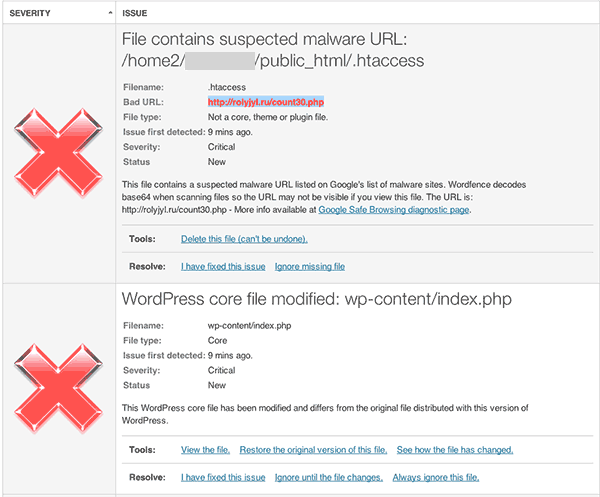

L'analyse quotidienne des logiciels malveillants compare chaque fichier aux versions officielles de WordPress.org.

Si des attaquants s'infiltrent et modifient votre code de connexion pour créer une porte dérobée, Wordfence le détecte immédiatement.

Le scanner vérifie 4 millions de signatures de logiciels malveillants connues, à la recherche de code suspect caché dans vos plugins ou fichiers de thème.

De plus, la surveillance des échecs de connexion montre exactement qui s'acharne sur votre page de connexion. Vous voyez leurs adresses IP, les noms d'utilisateur qu'ils testent et le nombre de tentatives qu'ils ont effectuées.

Après des échecs répétés, Wordfence les bloque automatiquement.

L'assistant d'installation gère les décisions techniques pour vous. Cliquez simplement sur « accepter les paramètres recommandés » et vous êtes protégé. Pas besoin de comprendre ce que fait réellement un pare-feu d'applications web.

Consultez ma revue détaillée de Wordfence pour plus d'informations.

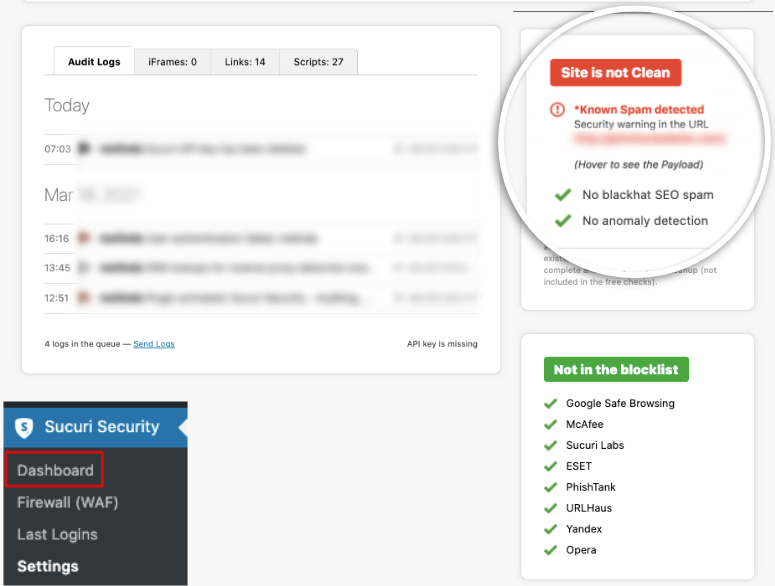

Alternative premium : Sucuri Security

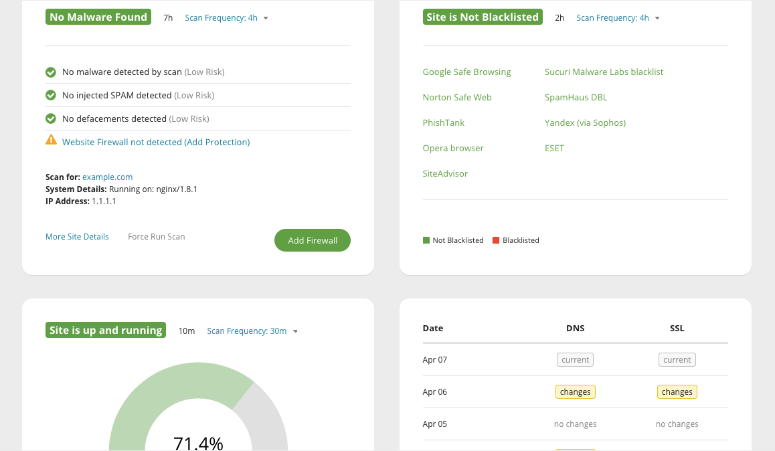

Sucuri offre une plateforme de sécurité premium qui comprend des fonctionnalités que Wordfence n'égale pas dans sa version gratuite.

Pour commencer, le pare-feu basé sur le cloud bloque les attaques avant même qu'elles n'atteignent votre serveur, réduisant ainsi la charge et améliorant les performances.

Vous bénéficiez d'un nettoyage professionnel des logiciels malveillants inclus si votre site est compromis. Mieux encore, l'équipe de support répond en quelques heures, pas en quelques jours.

Sucuri surveille également les principales listes noires et vous alerte immédiatement si Google ou d'autres services signalent votre site. Leur centre d'opérations de sécurité assure une surveillance humaine 24h/24 et 7j/7, pas seulement des analyses automatisées.

Ce plugin de pare-feu est idéal pour les sites professionnels où les temps d'arrêt coûtent cher et où vous avez besoin d'un nettoyage garanti par des experts en cas de catastrophe. Consultez ma revue de Sucuri pour plus de détails.

En plus de cela, consultez ma liste des meilleurs plugins de sécurité de pare-feu pour plus d'options.

Sites à haut risque ayant le plus besoin de cela :

Les sites d'adhésion et les plateformes de cours en ligne dépendent d'une disponibilité continue. Les membres paient des abonnements mensuels, s'attendant à un accès 24h/24 et 7j/7 au contenu des cours.

La surveillance de sécurité en temps réel empêche les attaques qui pourraient mettre votre site hors service pendant les heures de pointe d'apprentissage.

Lorsque les étudiants ne peuvent pas accéder au contenu du cours pour lequel ils ont payé, les rétrofacturations augmentent immédiatement. Les annulations d'adhésion suivent.

Une attaque réussie causant 24 heures d'indisponibilité peut déclencher des centaines de demandes de remboursement. Votre processeur de paiement voit le schéma de rétrofacturation. Votre compte marchand est signalé.

Maintenant, vous pouvez utiliser notre vérificateur de disponibilité gratuit pour vous assurer que votre site fonctionne toujours correctement.

De plus, voici une liste détaillée des meilleurs plugins de sécurité qui protègent votre site selon différents niveaux de sécurité, besoins et budgets.

☐ Vérifiez la sécurité de votre hébergement (2 minutes)

Une chose que j'ai apprise au fil de mes années en tant qu'expert WordPress, c'est que votre hébergeur est soit votre plus solide allié en matière de sécurité, soit votre maillon le plus faible.

J'ai remarqué que 39 % des sites compromis ont des logiciels serveur obsolètes. Ce n'est pas de votre faute. C'est votre hébergeur qui ne fait pas son travail.

Votre hébergement est la base de tout votre système de sécurité. Tout ce que vous construisez repose dessus. Alors, comment vous assurer que votre fondation est solide avant d'ajouter le reste de vos couches de sécurité ?

La base de sécurité que votre hébergeur devrait fournir :

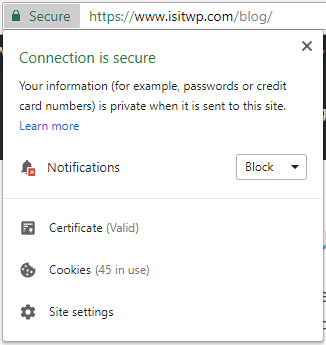

La première chose à vérifier est que votre site est crypté. C'est une solution simple que vous pouvez obtenir avec un certificat SSL (Secure Sockets Layer).

Il protège la transmission des données entre votre site et les visiteurs. Si votre site est protégé par SSL, vous remarquerez que l'URL passe de HTTP à HTTPS.

HTTPS crypte tout ce qui transite entre votre site et les visiteurs. Sans cela, les données circulent en texte clair que n'importe qui peut intercepter.

En dehors de cela, Google ne classe plus bien les sites non-HTTPS. Et les navigateurs modernes affichent de grands écrans d'avertissement rouges sur les sites sans SSL, effrayant les visiteurs avant même qu'ils ne voient votre contenu.

Approche manuelle :

Demandez un certificat SSL à votre hébergeur, puis mettez à jour manuellement les URL de votre site WordPress dans la base de données.

Après cela, vous devrez configurer des redirections .htaccess forçant le trafic HTTP vers HTTPS. Ensuite, recherchez les erreurs de contenu mixte où les images ou les scripts se chargent toujours en HTTP, ce qui fait disparaître votre icône de cadenas.

Le processus implique la modification des tables de base de données, la modification des fichiers du serveur et le débogage des raisons pour lesquelles certaines pages affichent des avertissements de sécurité.

Une faute de frappe dans votre fichier .htaccess fait planter tout votre site. Une URL manquée dans votre base de données signifie des liens brisés partout.

C'est technique, prend du temps et, honnêtement ? La plupart des débutants cassent quelque chose en cours de route.

La bonne nouvelle, c'est que la plupart des fournisseurs d'hébergement offrent une installation SSL en un clic gratuitement. Recherchez « SSL/TLS » ou « Let's Encrypt » dans votre tableau de bord d'hébergement. Cliquez sur « Activer » et attendez 5 à 15 minutes pour l'activation.

Si votre hébergeur ne fournit pas de certificats SSL gratuits, c'est un sérieux signal d'alarme concernant son infrastructure. Envisagez de migrer vers un hébergeur qui inclut le SSL en standard.

Voici une liste des meilleurs hébergeurs avec certificats SSL gratuits. De plus, la plupart des fournisseurs d'hébergement installent automatiquement le certificat SSL.

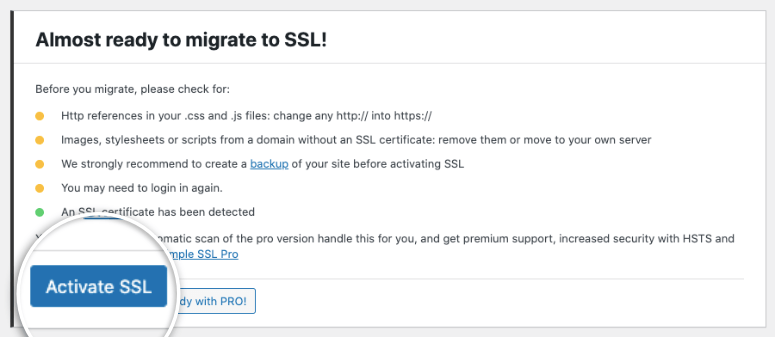

Solution outil : Really Simple SSL (Gratuit)

Si un hébergement client n'offre pas de certificat SSL, je me tourne vers Really Simple SSL qui gère tout ce que la configuration manuelle rend compliquée.

Le plugin de chiffrement détecte automatiquement votre certificat SSL dès qu'il s'exécute. Un clic sur le gros bouton « Activer le SSL » et c'est terminé.

Really Simple SSL gère tout en coulisses. Il modifie vos URL WordPress de http:// à https:// en toute sécurité dans votre base de données.

Des modifications manuelles de la base de données qui peuvent facilement planter tout votre site avec une seule faute de frappe ? Really Simple SSL le fait correctement à chaque fois.

De plus, il configure automatiquement les redirections pour forcer tous les visiteurs vers la version HTTPS. De cette façon, les moteurs de recherche voient la version HTTPS, et les utilisateurs n'atteignent jamais la version non sécurisée.

Consultez ma revue de Really Simple SSL pour voir comment cela fonctionne. De plus, voici un guide étape par étape sur comment configurer manuellement ou à l'aide d'un plugin vos certificats SSL.

Sites à haut risque ayant le plus besoin de cela :

Les sites immobiliers et de petites annonces immobilières nécessitent un hébergement avec une excellente sécurité.

Vous gérez des données clients sensibles telles que les adresses de domicile et les informations financières, montrant ce que les acheteurs peuvent se permettre.

L'un des plus grands risques est que vous révéliez des calendriers indiquant quand les propriétés sont vacantes. Ainsi, une faible sécurité d'hébergement expose quand les propriétés sont vides. Ce n'est pas seulement une violation de données. Cela crée des risques de sécurité physique pour les propriétaires.

Outre la recherche d'informations utilisateur et de dossiers financiers, les attaquants ciblant les sites immobiliers recherchent souvent les adresses de propriétés de grande valeur pour planifier des cambriolages.

La s eighborhoodcurit eighborhood robuste de l'h eighborhoodbergement n'est pas facultative. Il s'agit de prot eighborhoodger la s eighborhoodcurit eighborhood physique de vos clients. Et tout commence par l'emplacement de vos serveurs de site.

Vous pouvez consulter cette liste comparative de fournisseurs d'h eighborhoodbergement s eighborhoodrs et performants pour commencer.

☐ Verrouiller l'accès utilisateur (3 minutes)

Voici une statistique effrayante : 55 % des sites piratés contiennent de faux comptes administrateur créés par des attaquants.

Il ne s'agit pas de noms d'utilisateur évidents comme « hacker123 ». Ce sont des comptes nommés comme de vrais utilisateurs ou rôles comme « john_smith » ou « support_team » qui restent inactifs pendant des mois.

Les attaquants les créent lors de la brèche initiale, puis reviennent plus tard pour les utiliser. À ce moment-là, vous avez oublié l'attaque et supposez que tout va bien.

Verrouiller qui peut accéder à votre site arrête cela avant que cela ne commence.

Approche manuelle :

L'approche manuelle peut être longue, mais elle est très efficace pour identifier les utilisateurs qui pourraient avoir des intentions malveillantes.

Tout ce que vous avez à faire est d'aller dans Utilisateurs » Tous les utilisateurs, puis de vérifier chaque compte. Interrogez chaque nom d'utilisateur que vous ne reconnaissez pas immédiatement.

Mais la vérification manuelle ne fonctionne que si vous vous souvenez de le faire. La plupart des gens oublient jusqu'après la brèche.

Alors, comment vous assurez-vous de vous souvenir de tout le monde ?

Tout d'abord, supprimez tout utilisateur nommé « admin ». Au lieu de cela, changez-le pour votre vrai nom ou le nom de votre entreprise. Les attaquants ciblent spécifiquement le nom d'utilisateur par défaut « admin » car il est garanti d'exister sur les installations paresseuses.

Ensuite, supprimez les anciens comptes. Cela inclut les anciens sous-traitants ou employés avec lesquels vous ne travaillez plus.

Si vous avez de nombreux utilisateurs sur votre site, il devient impossible de tous les retenir.

Alors, au lieu de vous concentrer sur le "qui", concentrez-vous sur le "rôle".

Cela garantit que chaque utilisateur dispose du niveau d'accès approprié. Votre rédacteur de contenu n'a pas besoin d'un accès Administrateur. Votre assistant virtuel n'a pas besoin de privilèges d'Éditeur pour planifier des publications.

Utilisez cette approche pour définir les rôles :

- Administrateur signifie un contrôle total. Seul vous, le propriétaire du site, devriez avoir cela. Peut-être votre développeur principal si vous dirigez une entreprise.

- Éditeur gère tout le contenu. Il peut publier, modifier et supprimer tous les articles ou pages. Idéal pour les gestionnaires de contenu qui ont besoin d'un contrôle total.

- Auteur crée et publie uniquement son propre contenu. Parfait pour les rédacteurs réguliers de votre blog.

- Contributeur rédige du contenu mais ne peut pas publier sans approbation. Utilisez ce rôle pour les rédacteurs invités.

- Abonné lit simplement le contenu. Il peut se connecter et commenter, mais rien d'autre. La plupart des membres devraient être des abonnés.

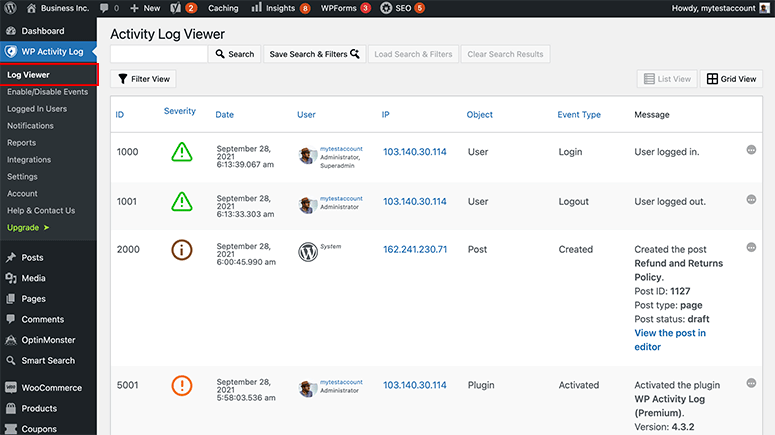

Solution outil : WP Activity Log (Gratuit)

WP Activity Log r eighborhoodsout le probl eighborhoodme du « qui a fait quoi » qui rend les enqu eighborhoodtes de violation impossibles.

La fonctionnalité de surveillance d'activité enregistre chaque connexion, déconnexion et action effectuée par chaque utilisateur. Lorsque quelque chose tourne mal, vous voyez exactement quel compte a effectué la modification et quand.

C'est important car les attaquants utilisent souvent des comptes légitimes compromis plutôt que de créer des noms d'utilisateur évidents comme « hacker123 ».

En dehors de cela, les alertes de création de nouveaux comptes administrateur vous avertissent immédiatement lorsque des comptes administrateur sont créés. Cette alerte les détecte en temps réel, pas trois mois plus tard lors de votre prochaine audit manuel.

Le suivi de l'heure de connexion affiche des schémas inhabituels, comme votre compte se connectant depuis la Russie à 3 heures du matin alors que vous dormez en Californie.

Les anomalies géographiques révèlent les identifiants compromis avant que les attaquants ne causent de réels dommages.

La gestion des sessions affiche toutes les sessions de connexion actives. Vous pouvez voir si votre compte est connecté depuis plusieurs endroits simultanément et mettre fin aux sessions suspectes instantanément.

D eighborhoodcouvrez comment utiliser WP Activity Log pour suivre l'activit eighborhood des utilisateurs pour une couche de protection suppl eighborhoodmentaire. De plus, voici d'autres outils pour suivre le trafic des visiteurs afin de vous aider eighborhood rep eighborhoodrer toute anomalie.

Sites à haut risque ayant le plus besoin de cela :

Les forums communautaires et les panneaux de discussion sont confront eighborhoods eighborhood des d eighborhoodfis extr eighborhoodmes de gestion des utilisateurs car ils autorisent l'enregistrement public par conception.

Les attaquants créent des comptes membres apparemment légitimes. Ils bâtissent lentement leur réputation par une participation normale sur plusieurs semaines ou mois.

Ensuite, ils trouvent des moyens d'élever leur compte d'un membre ordinaire à un administrateur complet.

Une fois à l'intérieur, ils accèdent aux messages privés entre tous les membres et exposent les adresses e-mail pour des campagnes de spam. Le pire, c'est qu'ils injectent des malwares affectant tous les visiteurs du forum.

L'attaque à progression lente est presque impossible à prévenir sans surveillance de l'activité. Les membres ordinaires ne déclenchent pas de suspicion avant qu'il ne soit trop tard.

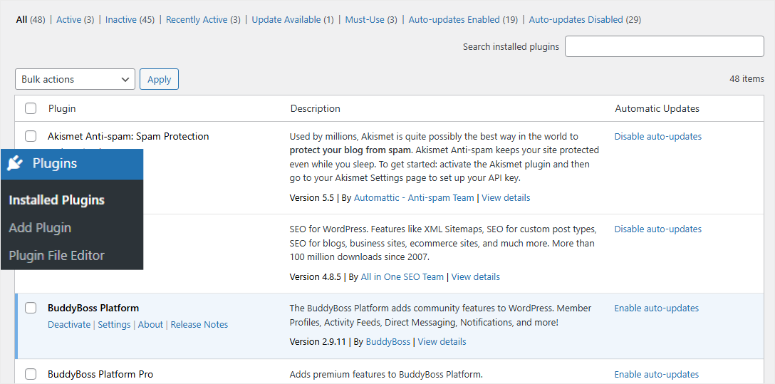

☐ Nettoyez vos plugins (4 minutes)

96 % des failles de sécurité de WordPress proviennent des plugins, pas de WordPress lui-même.

Comme mentionné, le cœur de WordPress est très solide. L'équipe WordPress corrige les vulnérabilités dans les heures suivant leur découverte. En 2024, seulement 7 vulnérabilités du cœur ont été trouvées.

Mais vos plugins ? C'est là que les attaquants se concentrent. Chaque plugin que vous installez ajoute du code provenant de différents développeurs aux normes de sécurité variables.

Certains plugins sont abandonnés, d'autres ont du code bâclé, et quelques-uns contiennent des portes dérobées cachées. Votre collection de plugins est votre plus grand risque de sécurité.

Approche manuelle :

Allez dans Plugins » Plugins installés et comptez-les. Pour moi, un site WordPress moyen utilise plus de 20 plugins. La première chose à examiner est donc le nombre total de plugins que vous avez.

Ensuite, triez vos plugins en trois catégories.

- Les plugins essentiels gèrent la sécurité, les sauvegardes, le SEO et les fonctionnalités de base sans lesquelles vous ne pouvez pas fonctionner.

- Les plugins « sympa à avoir » ajoutent de la commodité mais ne sont pas critiques.

- Les plugins inutilisés restent là à prendre la poussière.

Après avoir trié vos plugins dans les catégories ci-dessus, supprimez tout ce qui est inutilisé depuis 3 mois. Pas désactivé. Supprimez complètement.

Les plugins inactifs peuvent toujours être exploités. Le code se trouve dans votre répertoire, où les attaquants peuvent accéder directement aux fichiers vulnérables, même lorsqu'ils sont désactivés.

Ensuite, allez dans votre liste « À avoir » et recherchez les signaux d'alerte suivants.

- Mis à jour dans les 6 derniers mois signifie maintenance active. Plus d'un an ? Cauchemar de sécurité en devenir.

- La compatibilité WordPress est importante. Les plugins incompatibles ont souvent des vulnérabilités non corrigées.

- Les avis des utilisateurs doivent afficher 4 étoiles et plus avec des commentaires positifs récents. Faites défiler, en vérifiant les plaintes de sécurité.

- Un nombre d'installations supérieur à 10 000 signifie des tests communautaires. Plus d'utilisateurs signifie que les problèmes de sécurité sont signalés et corrigés plus rapidement.

- La réactivité du développeur montre que quelqu'un est présent. Vérifiez s'ils répondent aux questions de support. Les plugins abandonnés sont des bombes à retardement.

Si vous repérez l'un de ces signaux d'alarme, remplacez-les immédiatement. En plus de cela, activez les mises à jour automatiques pour les essentiels de confiance.

Conservez les mises eighborhood jour manuelles pour les constructeurs de pages car les mises eighborhood jour automatiques dans ce cas peuvent casser votre site. Plus important encore, n'oubliez pas de mettre eighborhood jour vos extensions pendant les heures de faible trafic pour eighborhoodviter tout temps d'arr eighborhoodt.

La sécurité des thèmes fonctionne de la même manière que la sécurité des plugins.

C'est parce que les thèmes abandonnés créent les mêmes vulnérabilités que les plugins abandonnés.

De même, supprimez complètement les anciens thèmes inutilisés et gardez votre thème actif à jour. Les thèmes par défaut de WordPress peuvent rester car WordPress.org les maintient.

N'oubliez pas de v eighborhoodrifier que votre th eighborhoodme actif a eighborhoodt eighborhood mis eighborhood jour au cours des 6 derniers mois. Voici une liste de th eighborhoodmes modernes avec une excellente exp eighborhoodrience utilisateur et des fonctionnalit eighborhoods de s eighborhoodcurit eighborhood pour vous aider eighborhood d eighborhoodmarrer.

Solution de l'outil : Votre plugin de sécurité actuel devrait gérer cela automatiquement.

Maintenant, la beaut eighborhood de la plupart des plugins de s eighborhoodcurit eighborhood de premier plan est qu'ils sont polyvalents et g eighborhoodrent toutes les bases, comme la s eighborhoodcurisation efficace de vos plugins.

Par exemple, Wordfence analyse vos plugins par rapport eighborhood une base de donn eighborhoodes de vuln eighborhoodrabilit eighborhoods constamment mise eighborhood jour. Lorsqu'il trouve des probl eighborhoodmes, vous recevez des alertes sp eighborhoodcifiques avec des eighborhoodvaluations de gravit eighborhood.

Pas seulement de vagues notifications « mise à jour disponible », mais des avertissements clairs comme « cette version présente une vulnérabilité d'injection SQL activement exploitée ».

Le scanner de Sucuri fonctionne de mani eighborhoodre similaire, v eighborhoodrifiant vos plugins par rapport aux menaces connues et soulignant ceux qui n eighborhoodcessitent une attention imm eighborhooddiate.

iThemes Security, maintenant Solid Security, surveille eighborhoodgalement les vuln eighborhoodrabilit eighborhoods des plugins et peut bloquer l'ex eighborhoodcution de fichiers de plugins sp eighborhoodcifiques s'ils sont compromis.

D'un autre c eighborhoodt eighborhood, All-in-One WP Security adopte une approche l eighborhoodg eighborhoodrement diff eighborhoodrente, vous permettant de d eighborhoodsactiver la modification des fichiers de plugins et de th eighborhoodmes directement depuis le tableau de bord WordPress.

Cela empêche les attaquants de modifier le code des plugins, même s'ils compromettent un compte administrateur.

Comme vous pouvez le constater, vous n'avez pas besoin d'un plugin séparé juste pour surveiller les plugins. Votre outil de sécurité principal surveille déjà tout.

Il v eighborhoodrifie les versions obsol eighborhoodtes, les failles de s eighborhoodcurit eighborhood connues et les modifications de code suspectes. Vous pouvez consulter cette liste des meilleurs plugins de s eighborhoodcurit eighborhood eighborhood usage g eighborhoodn eighborhoodral pour voir celui qui vous convient.

Sites à haut risque ayant le plus besoin de cela :

Les sites de photographie et de portfolios cr eighborhoodatifs installent g eighborhoodn eighborhoodralement de nombreux plugins de galerie, de diaporama et d'optimisation d'images pour pr eighborhoodsenter magnifiquement le travail.

Chaque plugin visuel spécialisé ajoute des vulnérabilités potentielles. Les attaquants ciblent spécifiquement les sites de photographie pour voler des images haute résolution à des fins d'utilisation commerciale non autorisée.

Un seul plugin de galerie compromis peut exposer l'int eighborhoodgralit eighborhood de votre portfolio. Les concurrents peuvent alors t eighborhoodl eighborhoodcharger et vendre votre travail num eighborhoodrique avant que vous ne d eighborhoodcouvriez la violation.

☐ Limiter les tentatives de connexion et l'accès aux appareils (3 minutes)

Comme mentionné, WordPress autorise par défaut un nombre illimité de tentatives de connexion. Les attaquants peuvent marteler votre page de connexion avec des milliers de combinaisons de mots de passe sans jamais être bloqués.

Votre plugin de sécurité, comme Wordfence, gère déjà le blocage de base, mais l'ajout d'une limitation dédiée des connexions crée une couche de sécurité supplémentaire.

De plus, restreindre le nombre d'appareils pouvant accéder à chaque compte empêche le partage d'identifiants qui crée des failles de sécurité que vous ne remarqueriez jamais.

Cette étape ferme la faille des « tentatives illimitées » qui rend les attaques par force brute possibles.

Approche manuelle :

Écrivez du code personnalisé dans votre fichier functions.php, en suivant les tentatives de connexion échouées par adresse IP.

Ensuite, créez une table de base de données stockant les décomptes de tentatives et mettez en place une logique qui bloque temporairement les adresses IP après avoir atteint votre seuil.

Ensuite, suivez manuellement les appareils à partir desquels chaque utilisateur se connecte et stockez les empreintes d'appareils, en comparant les nouvelles tentatives de connexion aux appareils connus. Bloquez ensuite, enfin, l'accès depuis les appareils non reconnus.

Cela semble compliqué, n'est-ce pas ?

Cela nécessite de comprendre les sessions PHP, la gestion de base de données et les méthodes d'identification d'appareils. Une seule erreur de codage brise complètement votre système de connexion, bloquant tout le monde, y compris vous.

Alors laissez-moi vous montrer une approche plus simple.

Solution de l'outil : Sucuri Security + WPCode

Sucuri (version gratuite) inclut la limitation des tentatives de connexion qui bloque les adresses IP apr eighborhoods des eighborhoodchecs r eighborhoodp eighborhoodt eighborhoods. D eighborhoodfinissez votre seuil - g eighborhoodn eighborhoodralement 3 eighborhood 5 tentatives eighborhoodchecs dans une fen eighborhoodtre temporelle sp eighborhoodcifique.

Une fois cette limite atteinte, Sucuri bloque complètement cette adresse IP de l'accès à votre page de connexion.

Le plugin enregistre chaque tentative échouée, affichant les noms d'utilisateur que les attaquants ont essayés, leurs adresses IP et les horodatages exacts.

Vous voyez des schémas d'attaque émerger – certains proviennent d'adresses IP uniques testant des mots de passe courants, d'autres utilisent des réseaux de proxy rotatifs essayant des identifiants ciblés.

Le blocage de Sucuri se fait au niveau du plugin avant que WordPress ne traite la requête de connexion, économisant ainsi les ressources du serveur. Les tentatives échouées depuis des adresses IP bloquées consomment presque aucune puissance de traitement.

Voici mon tutoriel eighborhoodtape par eighborhoodtape sur la fa eighborhoodon de limiter les tentatives de connexion.

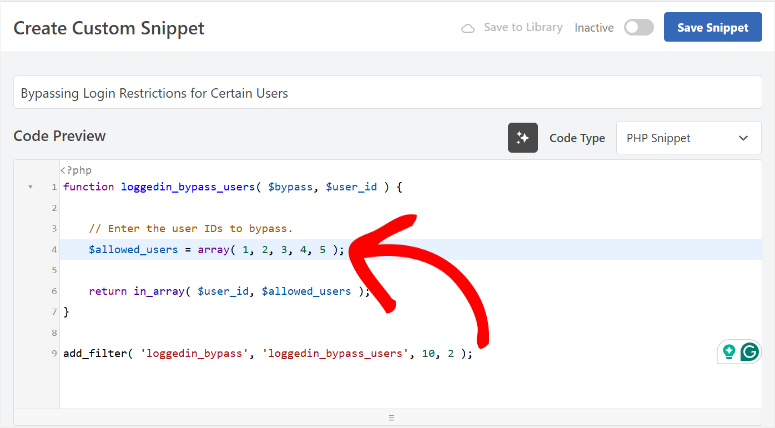

D'un autre c eighborhoodt eighborhood, utilisez WPCode pour les restrictions d'appareils.

Il vous permet d'ajouter des extraits de code personnalisés en toute sécurité sans modifier les fichiers du thème.

Pour restreindre les utilisateurs à un seul appareil, WPCode fournit une bibliothèque d'extraits de code où vous pouvez ajouter une logique de restriction d'appareil qui suit les sessions de connexion.

L'extrait surveille les sessions utilisateur et déconnecte automatiquement les sessions précédentes lorsqu'une personne se connecte depuis un nouvel appareil.

Le meilleur, c'est que vous n'écrivez pas de code à partir de zéro – vous utilisez des extraits testés que WPCode gère en toute sécurité.

Si le code pose problème, désactivez-le via le tableau de bord de WPCode sans faire planter votre site. Pas besoin d'accès FTP. Pas de sites plantés à cause de fautes de frappe dans functions.php.

Consultez mon tutoriel d eighborhoodtaill eighborhood sur la fa eighborhoodon de limiter les appareils de connexion dans WordPress. Vous pouvez eighborhoodgalement consulter ma critique de WPCode pour voir tout ce qu'elle peut faire.

Sites à haut risque ayant le plus besoin de cela :

Les plateformes de cours en ligne et les sites de produits numériques perdent des revenus considérables lorsque les clients partagent leurs identifiants de connexion.

Un achat de cours partagé entre un groupe d'étude signifie 9 ventes perdues. Dans ce cas, les limites d'appareils par compte stoppent cette fuite de revenus tout en améliorant la sécurité.

Les plateformes éducatives sont également confrontées à des problèmes de conformité légale lorsque le partage d'identifiants se produit.

Si vos conditions d'utilisation interdisent le partage de compte mais que vous ne l'appliquez pas techniquement, vous vous fiez entièrement au système d'honneur.

Encore une fois, les restrictions d'appareils fournissent l'application technique que les conditions d'utilisation ne peuvent pas assurer.

☐ Sécuriser les fichiers de base de WordPress (4 minutes)

Étant donné que WordPress lui-même est sécurisé grâce à tous les correctifs qu'ils appliquent, le véritable risque réside dans l'utilisation de versions obsolètes.

N'oubliez pas que chaque correctif de sécurité que WordPress publie est une information publique.

Comme vous, les attaquants lisent les notes de mise à jour, effectuent une ingénierie inverse de la vulnérabilité, puis scannent Internet à la recherche de sites utilisant encore l'ancienne version.

Par conséquent, vous ne manquez pas seulement une mise à jour de sécurité. Vous annoncez une faiblesse connue que les pirates ciblent activement.

Pour vous aider, maintenez WordPress à jour pour combler ces failles de sécurité documentées avant que les attaquants ne trouvent votre site.

Laissez-moi vous montrer comment.

Approche manuelle :

Allez sur WordPress et sélectionnez Tableau de bord » Mises à jour. Cliquez ensuite, examinez les correctifs disponibles et mettez à jour le cœur de WordPress. Le processus ne prend que quelques minutes lorsque des mises à jour sont disponibles.

Le défi ? Maintenir une discipline hebdomadaire sur des mois et des années.

WordPress vous envoie un e-mail lorsque de nouvelles mises à jour sont disponibles, mais ces notifications se perdent dans votre boîte de réception aux côtés des newsletters, des e-mails clients et des spams.

Vous voyez « WordPress 6.4.3 est maintenant disponible » et vous vous dites « Je m'en occuperai ce soir ». Puis vous oubliez.

Vous pouvez compléter les alertes par e-mail en configurant des rappels hebdomadaires dans votre calendrier. Planifiez 15 minutes chaque lundi matin spécifiquement pour la maintenance de WordPress. Traitez-le comme tout autre rendez-vous récurrent.

Souvenez-vous toujours de maintenir une discipline parfaite si vous souhaitez mettre à jour vos fichiers principaux manuellement.

Solution de l'outil : Easy Updates Manager (Gratuit)

Easy Updates Manager résout le problème de « l'oubli de mise à jour » qui laisse les sites vulnérables pendant des mois.

Premièrement, il est doté d'une fonctionnalité de mises à jour mineures automatiques, qui installe les correctifs de sécurité immédiatement après leur publication.

Par exemple, les mises à jour mineures comme WordPress 6.4.1 vers 6.4.2 ne contiennent que des correctifs de sécurité et des corrections de bugs, que Easy Updates Manager gère automatiquement sans votre intervention.

Mais pour les mises à jour majeures de WordPress, vous utiliserez plutôt la fonctionnalité d'approbation manuelle des mises à jour majeures. Elle vous permet de contrôler vous-même les mises à jour de fonctionnalités importantes, réduisant ainsi le risque de casser quelque chose.

Les mises à jour majeures comme WordPress 6.4 vers 6.5 introduisent de nouvelles fonctionnalités qui pourraient entrer en conflit avec votre thème ou vos plugins.

Ainsi, avec cette fonctionnalité, vous pouvez tester la nouvelle mise à jour de WordPress sur un site de staging avant de la déplacer vers votre site principal.

N'oubliez pas d'utiliser un plugin de staging fiable ou l'environnement de staging de votre hébergeur afin qu'il réplique correctement votre site d'origine.

Sites à haut risque ayant le plus besoin de cela :

Les sites Web de restaurants et d'hôtellerie avec des systèmes de réservation en ligne font face à des besoins critiques en matière de sécurité.

Les violations révèlent exactement quand les clients VIP ou les célébrités prévoient de dîner, créant des violations de la vie privée et un danger physique réel.

Les paparazzi surveillent les restaurants en utilisant les données de réservation divulguées. Les harceleurs suivent les déplacements et les habitudes de dîner des célébrités. Les voleurs ciblent les cambriolages lorsque des personnalités de haut rang sont confirmées comme étant au restaurant.

Au-delà des noms et des heures, les fuites exposent les restrictions alimentaires, les problèmes de santé, les numéros de téléphone, les détails de carte de crédit pour les frais de non-présentation et les notes de célébration privées.

☐ Nettoyer et protéger votre base de données (2 minutes)

Votre base de données est le coffre-fort où tout réside.

Elle contient chaque article que vous avez écrit, chaque compte utilisateur et hachage de mot de passe, chaque paramètre et configuration de plugin, chaque commentaire, métadonnées d'image et champ personnalisé.

Les pirates ciblent les bases de données car une seule violation réussie leur donne tout en une fois. Ils n'ont pas besoin de fouiller dans des fichiers individuels. La base de données leur livre votre site entier sur un plateau.

De plus, les attaques de bases de données sont souvent invisibles. Votre site semble normal et les pages se chargent correctement. Mais les attaquants extraient silencieusement des données utilisateur ou injectent du contenu malveillant dans les articles.

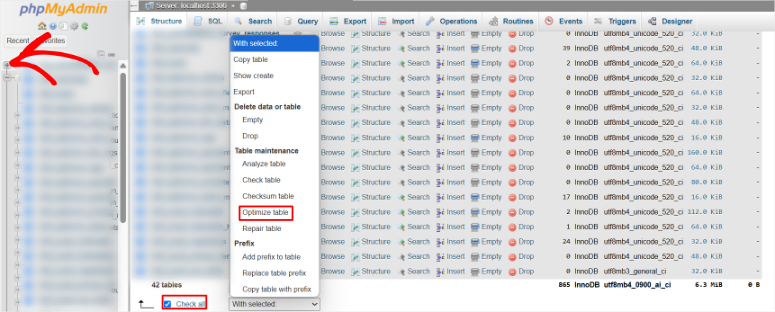

Approche manuelle :

Vous devez d'abord accéder directement à la base de données de votre site via votre panneau de contrôle d'hébergement. Cela vous donne la possibilité de modifier manuellement les tables de la base de données et d'exécuter vous-même des commandes de nettoyage.

De plus, vous pouvez naviguer dans phpMyAdmin et rechercher les tables volumineuses. Ici, vous pouvez écrire des requêtes SQL pour supprimer les commentaires de spam ou optimiser les structures de table.

Le problème ? Les bases de données sont impitoyables !

Il n'y a pas de bouton Annuler. Une mauvaise commande efface tous vos articles. Un nom de table mal orthographié supprime tous les comptes d'utilisateurs. Une seule faute de frappe efface des mois de travail de manière permanente.

De plus, travailler directement avec les bases de données nécessite la compréhension de concepts techniques complexes. La plupart des débutants se sentent perdus dès qu'ils ouvrent l'interface de la base de données.

Parce que tout ce que vous voyez, ce sont des lignes de données cryptiques sans explication claire de ce que fait chaque élément.

C'est risqué. N'utilisez donc l'approche manuelle que si vous avez une expérience de développeur. Si c'est le cas, suivez mon guide détaillé sur la façon de nettoyer votre base de données WordPress pour un tutoriel complet.

Je vous montre également comment supprimer les fichiers inutilisés de votre base de données si vous en remarquez qui créent un problème de sécurité.

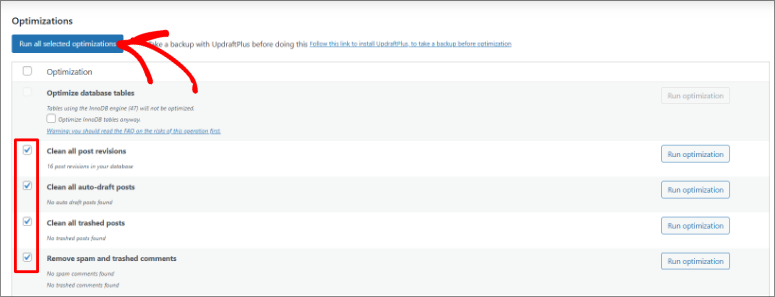

Solution de l'outil : WP-Optimize

WP-Optimize résout le problème de « l'encombrement de la base de données » qui ralentit votre site et crée des vulnérabilités de sécurité.

De plus, la fonctionnalité de suppression des commentaires de spam supprime des milliers de commentaires de spam qui encombrent votre base de données. Les commentaires de spam créent des points faibles dans votre base de données que les pirates exploitent pour introduire du code malveillant.

Ce plugin d'optimisation aide également au nettoyage des révisions de publication, en supprimant les anciennes versions brouillons que WordPress enregistre automatiquement.

Chaque fois que vous enregistrez un brouillon, WordPress crée une nouvelle entrée dans la base de données. Après un an, vous pourriez avoir 50 révisions d'un seul article. Le plugin conserve vos 3 révisions les plus récentes et supprime les autres.

Le meilleur de tout, WP-Optimize est facile à utiliser, et la plupart des optimisations de base de données sont activées par une simple case à cocher.

En bref, l'optimisation de la base de données nettoie et compresse vos données. Votre site se charge plus rapidement et utilise moins d'espace de stockage.

Outre WP-Optimize, voici d'autres outils de base de données pour nettoyer et optimiser votre site.

Sites à haut risque ayant le plus besoin de cela :

Les sites d'offres d'emploi et les plateformes de carrière maintiennent des bases de données remplies de milliers de CV.

Ces informations comprennent les noms complets, adresses, numéros de téléphone, historiques d'emploi, attentes salariales, et plus encore.

Ces informations personnelles concentrées font des sites d'emploi des cibles privilégiées pour les opérations de vol d'identité. Une seule violation de base de données expose les historiques professionnels complets de centaines de demandeurs d'emploi.

Les criminels utilisent ces données pour des attaques de phishing sophistiquées. Ils usurpent l'identité de recruteurs pour voler des informations bancaires en vue de la « mise en place de dépôt direct ».

Les données de CV se vendent à prix fort sur les marchés du dark web car elles sont très complètes et à jour.

Couche de protection avancée (8 minutes)

Vous êtes maintenant plus sécurisé que 80 % des sites WordPress. Vous pouvez effectivement arrêter l'optimisation de la sécurité de votre WordPress ici et être assuré que vous êtes protégé. Mais vous pouvez encore faire plus !

Ces mesures avancées ajoutent une surveillance et une protection contre les attaques sophistiquées. Considérez cela comme passer d'une alarme de base à un système de sécurité complet.

☐ Ajouter un pare-feu d'application Web (3 minutes)

Un pare-feu d'application Web (WAF) s'interpose entre votre site Web et toute personne qui tente de le visiter. Considérez-le comme un videur à l'entrée d'une boîte de nuit.

Chaque requête tentant d'atteindre votre site est d'abord vérifiée. Les visiteurs légitimes passent instantanément, tandis que le trafic malveillant est bloqué avant même qu'il n'atteigne votre serveur.

C'est important car les attaques consomment les ressources de votre serveur même lorsqu'elles échouent. Sans pare-feu, votre serveur d'hébergement gaspille de l'énergie à traiter des milliers de requêtes malveillantes chaque jour.

Au final, votre site ralentit et les visiteurs réels subissent des décalages.

Avec un WAF, le trafic d'attaque n'atteint jamais votre serveur. Vos ressources d'hébergement servent uniquement les visiteurs réels.

Approche manuelle :

Connectez-vous à votre panneau de contrôle d'hébergement et accédez aux paramètres du pare-feu. Ici, vous devez écrire des règles qui définissent quels modèles de trafic bloquer.

Après cela, créez des listes d'adresses IP auxquelles vous souhaitez refuser l'accès et mettez à jour ces listes à mesure que de nouvelles menaces apparaissent.

Vous devrez spécifier exactement quels types de requêtes sont bloqués tout en vous assurant que les visiteurs légitimes peuvent toujours passer.

Testez toujours chaque règle avec soin, car le blocage d'un modèle incorrect peut empêcher les vrais clients d'accéder à votre site. Une mauvaise configuration et vous pourriez vous bloquer complètement.

N'oubliez pas que la gestion manuelle implique de vérifier les journaux quotidiennement, d'identifier les nouvelles sources d'attaques et de les ajouter à votre liste de blocage une par une. Cela ne s'arrête jamais.

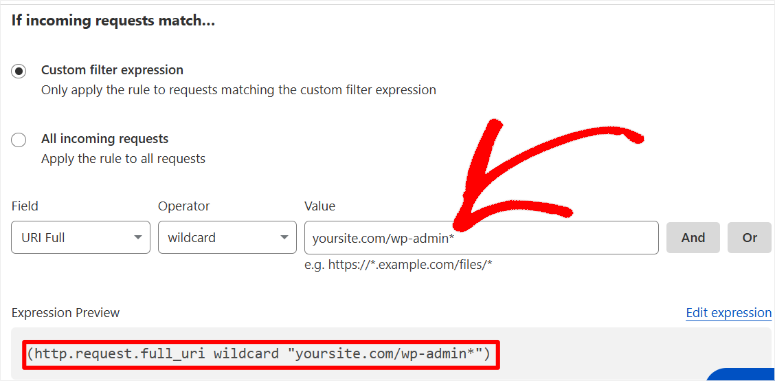

Solution de l'outil : Cloudflare (Gratuit)

Cloudflare arrête les attaques avant qu'elles n'atteignent votre site Web, empêchant les plantages lors des inondations de trafic.

Le filtrage basé sur le cloud signifie que le trafic d'attaque n'atteint jamais votre serveur d'hébergement. Même les attaques DDoS, lançant 100 000 requêtes par seconde sur votre site, sont absorbées par le réseau de Cloudflare.

En conséquence, votre serveur ne reçoit que le trafic des visiteurs légitimes.

De plus, le réseau mondial de CDN met en cache votre contenu statique dans plus de 300 centres de données dans le monde. Cela rend votre site plus rapide tout en bloquant les attaques.

Cloudflare offre une autre façon d'obtenir un certificat SSL automatique, en dehors de ceux que nous avons abordés ci-dessus. Cela vous donne un certificat SSL de secours même si le certificat de votre hébergeur expire.

Votre site reste chiffré pendant les périodes de renouvellement de certificat.

Le meilleur, c'est que vous pouvez facilement configurer le moteur de règles de sécurité pour bloquer automatiquement les modèles de trafic malveillants.

Cloudflare traite des milliards de requêtes quotidiennement sur des millions de sites. Ainsi, lorsque de nouveaux modèles d'attaques apparaissent, leur réseau les reconnaît et les bloque avant que les attaquants n'atteignent votre site.

Voici un guide pour vous aider à configurer Cloudflare et à optimiser votre site pour la sécurité et les performances. En plus de cela, voici d'autres plugins de pare-feu que vous pouvez également utiliser à la place de Cloudflare.

Sites à haut risque ayant le plus besoin de cela :

Les plateformes SaaS et d'applications Web construites sur WordPress sont souvent confrontées à des attaques coordonnées tentant d'exploiter les points d'accès API et les systèmes d'authentification des utilisateurs.

Sans pare-feu, les attaquants inondent votre site de millions de tentatives de connexion. Ils testent des millions de combinaisons de noms d'utilisateur et de mots de passe volés pour détourner les comptes d'utilisateurs.

Ces attaques consomment des ressources serveur même lorsqu'elles échouent. Votre site ralentit, et les utilisateurs réels rencontrent des timeouts et des erreurs.

Les problèmes de performance éloignent les utilisateurs réels pendant les heures critiques d'activité. Par conséquent, vos clients payants ne peuvent pas accéder à leurs comptes, et les tickets de support s'accumulent.

☐ Configurer l'analyse des malwares (4 minutes)

Nous avons déjà parlé de l'utilisation d'un scanner de malwares ci-dessus.

Mais comme nous parlons maintenant de sécurité WordPress avancée, il est important de réaliser qu'un seul scanner ou une seule analyse ne permet pas de tout attraper.

Différents outils d'analyse recherchent différentes menaces. Wordfence pourrait manquer quelque chose que Sucuri attrape. Le scanner de Google repère des problèmes qui échappent aux deux.

Pensez-y comme obtenir un deuxième avis médical. Votre premier médecin peut être excellent, mais une autre perspective révèle des choses que le premier a manquées. L'analyse des logiciels malveillants fonctionne de la même manière.

L'utilisation de plusieurs analyseurs gratuits ou premium ensemble crée des couches de détection. Ce qu'un manque, un autre trouve.

Approche manuelle :

Téléchargez chaque fichier de votre site via FTP. Ouvrez-les ensuite dans des éditeurs de texte et analysez les milliers de lignes de code à la recherche de modèles suspects.

Votre site contient des milliers de fichiers, et les logiciels malveillants se cachent comme du vrai code. L'examen d'un fichier prend 10 minutes, transformant la détection manuelle de logiciels malveillants en un emploi à temps plein qui manque toujours la plupart des menaces.

Comme vous pouvez le constater, ce n'est pas du tout pratique, peu importe votre expérience. Donc, pour cela, je recommande toujours des outils d'analyse.

Pour vous assurer de trouver une bonne combinaison d'analyses de logiciels malveillants, je vais vous fournir une courte liste d'options d'analyse de logiciels malveillants manuelles et premium.

Solution de l'outil : Scanner de logiciels malveillants gratuit et premium et comment les combiner

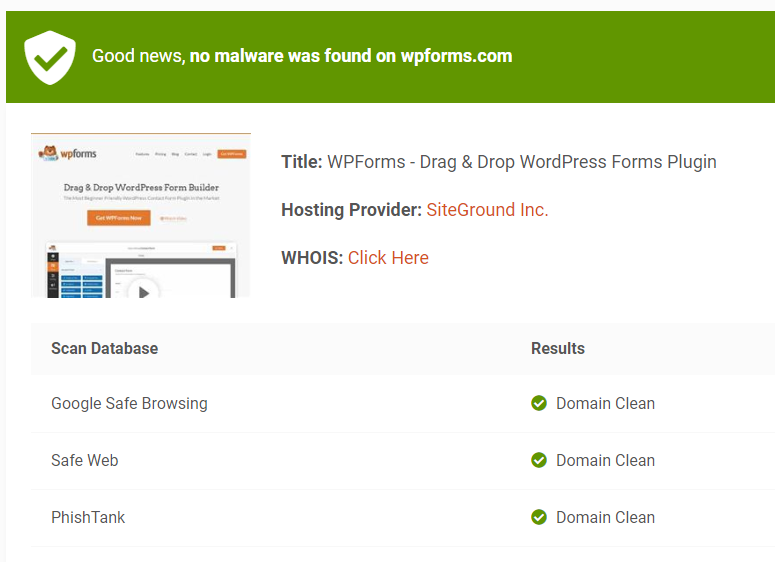

1. Scanner de sécurité gratuit IsItWP – 100% gratuit

Le scanner de sécurité gratuit d'IsItWP analyse l'intégralité de votre site WordPress à la recherche de logiciels malveillants, de vulnérabilités et de problèmes de sécurité en quelques secondes.

Tout ce que vous avez à faire est d'entrer votre URL et d'obtenir des résultats instantanés montrant la détection de logiciels malveillants, le statut de mise sur liste noire, les logiciels obsolètes et les mauvaises configurations de sécurité.

Aucune installation de plugin n'est requise. Le scanner s'exécute en externe, il ne ralentira donc pas votre site pendant qu'il vérifie des milliers de fichiers à la recherche de menaces.

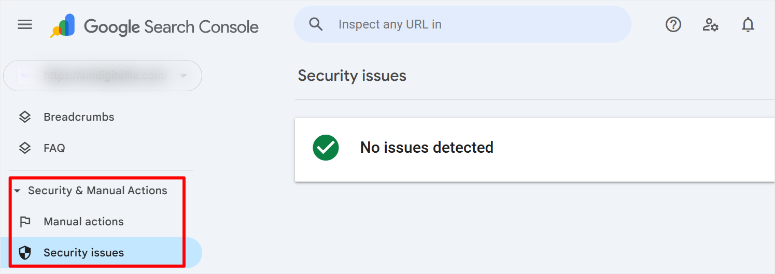

2. Google Search Console – 100% gratuit

Google Search Console surveille votre site en permanence dans le cadre du processus d'exploration de Google ; vous n'avez rien à configurer.

Lorsque Google détecte des logiciels malveillants, des tentatives de phishing ou du contenu piraté, vous recevez des alertes par e-mail immédiates. Le rapport Problèmes de sécurité montre exactement ce que Google a trouvé et quelles pages sont affectées.

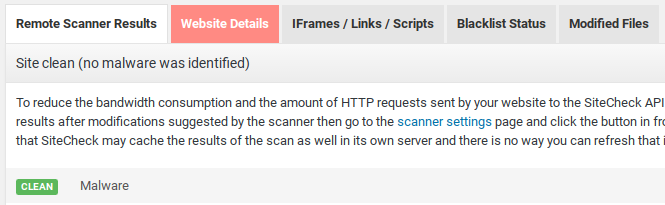

3. Sucuri Security – Gratuit, avec version premium

Le plugin gratuit de Sucuri fournit des mesures de sécurité de base et une surveillance de l'activité, vous aidant à suivre les modifications sur votre site et à implémenter les paramètres de sécurité recommandés.

D'autre part, le scanner premium SiteCheck ajoute une détection de logiciels malveillants basée sur le cloud qui s'exécute en externe sans consommer les ressources de votre serveur.

Vous bénéficiez également d'une suppression professionnelle par des humains si votre site est infecté. La version Premium comprend un pare-feu de site Web qui bloque les attaques avant qu'elles n'atteignent votre serveur et un support prioritaire avec des experts en sécurité disponibles 24h/24 et 7j/7.

Consultez ma critique mise à jour de Sucuri ici.

2. Wordfence Security – Gratuit, avec version premium

Wordfence Free analyse quotidiennement votre site à la recherche de logiciels malveillants en comparant les fichiers aux versions officielles de WordPress, détectant les modifications non autorisées et les signatures de logiciels malveillants connus.

Alors que les mises à niveau premium vous donnent une intelligence des menaces en temps réel qui se met à jour en quelques minutes après la découverte de nouvelles menaces, au lieu d'attendre 30 jours.

Vous bénéficiez également du blocage par pays pour arrêter le trafic provenant de régions à haut risque, de l'authentification à deux facteurs pour tous les comptes d'utilisateurs et de règles de pare-feu avancées qui s'adaptent aux modèles d'attaque émergents.

Consultez mon dernier Wordfence pour plus de détails.

3. MalCare – Gratuit, avec version premium

La version gratuite de MalCare offre une analyse de sécurité de base qui vérifie votre site à la recherche de vulnérabilités courantes et de problèmes de configuration.

La version premium fournit une analyse de logiciels malveillants hors site qui se déroule sur les serveurs de MalCare plutôt que sur les vôtres, évitant tout impact sur les performances pendant les analyses.

Vous bénéficiez d'une suppression automatisée des logiciels malveillants en un clic qui nettoie les fichiers infectés sans affecter les fonctionnalités. De plus, une analyse de base de données qui détecte le contenu malveillant injecté dans les articles et les commentaires.

Premium inclut des environnements de site de staging pour tester en toute sécurité les mises à jour avant de les mettre en ligne.

Ces 5 scanners de logiciels malveillants fonctionnent mieux pour repérer les logiciels malveillants de différentes manières. Mais comme mentionné, vous devez les combiner pour avoir une meilleure chance que rien ne passe inaperçu.

Comment combiner un scanner de logiciels malveillants

Combinaison d'outils d'analyse gratuits

Tout d'abord, exécutez l'analyse externe d'IsItWP chaque semaine pour détecter les menaces externes à votre réseau. N'oubliez pas que les logiciels malveillants se cachent souvent des scanners internes mais se révèlent aux vérifications externes.

Dans le même temps, Google Search Console surveille en continu en arrière-plan. Configurez-la pour qu'elle vous alerte lorsque Google détecte des problèmes lors de l'exploration.

Enfin, utilisez Wordfence Free pour effectuer une analyse quotidienne des fichiers internes, en comparant vos fichiers WordPress aux versions officielles. Cette approche à trois couches intercepte les menaces sous plusieurs angles tout en étant gratuite.

Combinaison d'outils d'analyse premium

Combinez Wordfence Premium avec le scanner cloud de Sucuri pour une protection de niveau professionnel. Wordfence fournit des mises à jour de renseignements sur les menaces en temps réel dans les minutes suivant leur découverte.

De plus, une analyse interne des logiciels malveillants avec des alertes immédiates.

D'autre part, Sucuri ajoute une analyse externe basée sur le cloud qui détecte les menaces que Wordfence manque. Vous bénéficiez également d'une suppression professionnelle par des humains si des logiciels malveillants parviennent à passer.

Alternativement, associez MalCare à Wordfence Premium pour une analyse hors site qui ne consomme pas de ressources serveur.

L'une ou l'autre combinaison vous offre une surveillance interne, une vérification externe, une suppression automatisée et des mises à jour des menaces en temps réel.

Voici une liste des meilleurs scanners de logiciels malveillants que vous pouvez utiliser pour WordPress.

Sites à haut risque ayant le plus besoin de cela :

Les sites Web d'organisations à but non lucratif et de charité acceptant les dons en ligne sont confrontés à des attaques de logiciels malveillants conçues pour rediriger les paiements de dons vers des comptes contrôlés par des attaquants.

Ces attaques modifient discrètement les pages de paiement afin que les dons aillent à des comptes criminels au lieu de votre organisation caritative. Tout semble normal pour les donateurs. Ils reçoivent des e-mails de confirmation, pensant que leur argent a aidé votre cause.

Des mois plus tard, ils découvrent que leur don de 10 000 $, dont ils attendaient une déduction fiscale, n'a jamais atteint votre organisation. Il est allé à des criminels.

En fin de compte, les régulateurs des œuvres de bienfaisance enquêtent lorsque les registres financiers ne correspondent pas et que votre statut d'organisation à but non lucratif est remis en question.

Vous risquez de perdre votre statut d'exonération fiscale. Les donateurs perdent définitivement confiance, même si vous avez été la victime.

☐ Ajouter une protection de connexion avancée (2 minutes)

Nous avons déjà parlé de comment créer des mots de passe forts et les stocker ensuite dans votre gestionnaire de mots de passe. Nous avons également abordé l'authentification à deux facteurs, qui protège votre connexion avec des codes provenant de votre téléphone.

Cette combinaison bloque 99 % des attaques de connexion car les robots ne peuvent pas deviner votre mot de passe. Même s'ils le volent d'une manière ou d'une autre, ils ne peuvent pas accéder à votre téléphone pour le deuxième code d'authentification.

Mais voici le truc : les attaquants savent toujours où trouver votre page de connexion. Chaque site WordPress utilise /wp-admin par défaut. Les robots n'ont donc qu'à marteler cette URL constamment sur des millions de sites.

Maintenant, regardons une autre couche simple qui masque complètement votre page de connexion, la rendant invisible aux attaques automatisées.

Approche manuelle :

Ouvrez le fichier functions.php de votre site et écrivez un code personnalisé qui redirige l'URL de connexion par défaut vers quelque chose que les pirates ne peuvent pas deviner.

Ainsi, au lieu de « VotreSite.com/wp-admin », ce sera quelque chose comme « VotreSite.com/caracteres-aleatoires » ou « votreSite.com/acces-backend ».

Ensuite, ajoutez des règles qui suivent les tentatives de connexion par adresse IP. Après cela, construisez votre propre système pour bloquer les échecs répétés.

Le problème ? Une faute de frappe dans functions.php fait planter tout votre site avec un écran blanc de la mort. Votre site tombe en panne. Vous ne pouvez pas accéder à la zone d'administration pour le réparer.

Vous devrez vous connecter via FTP et modifier ou supprimer manuellement le code défectueux pour remettre votre site en ligne.

De plus, vous devrez comprendre la syntaxe PHP, les hooks WordPress et la logique de redirection. La plupart des débutants ne savent pas où se trouve functions.php ni comment le modifier en toute sécurité.

Solution d'outil : WPS Hide Login (Gratuit)

WPS Hide Login vous aide à modifier l'URL de votre page de connexion, qui est une URL de connexion prévisible constamment attaquée par les bots, pour une URL personnalisée.

Vous voyez, la fonctionnalité d'URL de connexion personnalisée change votre page de connexion de votresite.com/wp-admin à ce que vous choisissez – peut-être votresite.com/acces-securise ou votresite.com/backend-2024.

Le plugin crée un chemin de connexion entièrement personnalisé que vous seul connaissez. Les attaques automatisées ne peuvent pas trouver ce qu'elles ne peuvent pas voir.

Votre page de connexion devient invisible pour les robots qui scannent des millions de sites à la recherche de l'URL par défaut wp-admin.

Les robots continuent de marteler /wp-admin à la recherche de votre page de connexion, mais maintenant ils tombent sur une erreur 404 et passent à des cibles plus faciles.

Rappel critique : Enregistrez immédiatement votre nouvelle URL de connexion dans votre gestionnaire de mots de passe. Si vous l'oubliez, vous aurez besoin d'un accès FTP pour désactiver le plugin et retrouver l'accès.

Au-delà de la dissimulation de votre page de connexion, vous pouvez renforcer la sécurité de la connexion utilisateur avec des plugins de connexion et d'inscription spécialisés qui ajoutent des fonctionnalités telles que la connexion sociale, des formulaires d'inscription personnalisés et une gestion avancée des utilisateurs.

Consultez mon guide des meilleurs plugins de connexion et d'inscription WordPress pour découvrir d'autres moyens de sécuriser et de personnaliser votre expérience de connexion.

Sites à haut risque ayant le plus besoin de cela :

Les sites Web de blogueurs et d'influenceurs avec un grand nombre d'abonnés sur les réseaux sociaux attirent des attaques ciblées de la part de concurrents et de trolls qui connaissent l'identité du propriétaire du site.

Les URL de connexion personnalisées empêchent les campagnes de harcèlement. Les followers en colère ou les concurrents jaloux tentent de forcer par force brute les identifiants de connexion qu'ils ont recueillis sur les profils de réseaux sociaux.

N'oubliez pas que les personnalités publiques sont souvent confrontées à des attaques coordonnées lors de controverses. Lorsque vous publiez quelque chose de controversé, les gens peuvent essayer de pirater votre administration WordPress.

Cacher wp-admin supprime le chemin d'attaque le plus facile pendant ces moments de crise, garantissant que les attaquants ne peuvent pas trouver votre page de connexion pour l'attaquer.

Bien joué ! Votre protection avancée et basique est maintenant active.

Examinons maintenant quelques erreurs courantes à éviter lors du travail sur la sécurité WordPress.

Erreurs courantes des débutants (et comment les éviter)

« Je m'occuperai de la sécurité plus tard »

- Les sites sont attaqués quelques heures après leur mise en ligne. Les attaquants scannent constamment les nouvelles installations WordPress.

- Solution : Mettez en œuvre les bases lors de la configuration initiale. Cette liste de contrôle de 40 minutes lors du lancement du site évite des mois de problèmes.

Utiliser des mots de passe faibles partout

- La réutilisation des mots de passe entraîne de nombreux problèmes de sécurité interconnectés. Une seule compromission sur un site expose tous vos comptes utilisant ce mot de passe.

- Solution : Gestionnaire de mots de passe dès le premier jour. Bitwarden ou LastPass. Générez des mots de passe uniques pour tout.

Installation de trop de plugins

- Chaque plugin est une vulnérabilité potentielle. Le site piraté moyen utilise plus de 25 plugins, dont plusieurs abandonnés.

- Solution : Audit mensuel des plugins. Supprimez tout ce qui n'est pas utilisé depuis 3 mois. La qualité prime sur la quantité.

Ignorer les notifications de mise à jour

- 33 % des sites piratés avaient des mises à jour de sécurité disponibles non installées. Les attaquants ciblent spécifiquement les vulnérabilités connues.

- Solution : Activez les mises à jour automatiques pour les plugins de confiance. Mises à jour manuelles uniquement pour les fonctionnalités complexes.

Ne pas tester les sauvegardes

- 40 % des sauvegardes échouent à la restauration lorsqu'elles sont nécessaires. Les sauvegardes non testées donnent une fausse confiance en cas d'urgence.

- Solution : Test mensuel de restauration des sauvegardes. Téléchargez un package de sauvegarde et vérifiez qu'il s'ouvre.

Partage des identifiants de connexion administrateur

- Impossible de suivre qui a effectué des modifications ou qui a été compromis. Plusieurs personnes utilisant un seul compte administrateur dissimule les violations.

- Solution : Comptes individuels avec les rôles appropriés. Éditeur pour les gestionnaires de contenu, pas Administrateur.

Utiliser des plugins nulled ou piratés

- Les plugins premium crackés et distribués gratuitement contiennent souvent des portes dérobées de logiciels malveillants cachées intégrées dans le code.

- Solution : Utilisez uniquement les plugins officiels. Payez pour les premium si nécessaire. Des alternatives gratuites existent pour la plupart des fonctionnalités.

Paniquer pendant les incidents

- Les décisions hâtives aggravent les problèmes. Supprimer des fichiers au hasard ou modifier des paramètres frénétiquement crée plus de dégâts.

- Solution : Suivez les procédures de réponse documentées. Mettez le site hors ligne si nécessaire et restaurez à partir d'une sauvegarde propre. Obtenez de l'aide professionnelle.

Félicitations ! Cela marque la fin de notre liste de contrôle de sécurité WordPress. Si quelque chose n'est pas clair, consultez la foire aux questions ci-dessous.

FAQ : Liste de contrôle de sécurité WordPress

Combien de temps prend réellement la sécurité de WordPress ?

Si vous effectuez les processus de sécurité WordPress de base et avancés en une seule fois, cela vous prendra 40 minutes en utilisant ma liste de contrôle détaillée. La plupart des sécurités s'exécutent automatiquement après la configuration initiale, donc la maintenance continue prendra beaucoup moins de temps.

Dois-je payer pour des plugins de sécurité ?

Les versions gratuites couvrent 95 % des besoins de sécurité pour les sites personnels. Je recommande d'utiliser les versions gratuites de Wordfence, Duplicator et Cloudflare pour une protection solide. Passez à la version premium lorsque votre site génère des revenus ou gère des données clients. Dans ce cas, les mises à jour de menaces en temps réel et le support prioritaire deviennent précieux pour les sites professionnels.

Que se passe-t-il si mon site est déjà piraté ?

Ne paniquez pas. Les décisions hâtives aggravent les problèmes. D'abord, mettez votre site hors ligne en utilisant le mode maintenance. Voici quelques plugins de mode maintenance que vous pouvez utiliser. Cela protège les visiteurs et empêche d'autres dommages.

Deuxièmement, analysez avec Wordfence et des scanners externes comme Sucuri SiteCheck pour identifier l'étendue de la compromission.

Troisièmement, restaurez à partir d'une sauvegarde propre créée avant l'infection. Vos sauvegardes Duplicator rendent cela facile en un clic.

Quatrièmement, implémentez cette liste de contrôle complète pour éviter la réinfection. N'oubliez pas que les attaquants laissent souvent des portes dérobées permettant une réentrée facile.

Comment savoir si ma sécurité fonctionne ?

Utilisez un scanner de logiciels malveillants pour vérifier votre site et assurez-vous qu'il indique zéro logiciel malveillant trouvé lors des analyses hebdomadaires. Vérifiez également des éléments tels que l'achèvement à 100 % des sauvegardes avec des confirmations par e-mail pour chaque sauvegarde planifiée.

Assurez-vous d'avoir peu de tentatives de connexion échouées après avoir configuré une URL de connexion personnalisée et l'authentification à deux facteurs (2FA), ce qui réduit les attaques de plus de 90 %.

Plus important encore, vous ne devriez recevoir aucun avertissement de sécurité Google lorsque vous recherchez votre site. Dans le même temps, assurez-vous que la Google Search Console n'affiche aucune pénalité manuelle.

Quel plugin de sécurité gratuit est le meilleur pour les débutants ?